- Estas preocupado por la seguridad de tu WordPress o Joomla pero también te preocupa la velocidad por su repercusion en el SEO ( UX ) , no crees que es posible unas prestaciones TOP con una seguridad avanzada sobre estas WEBs ( los dos CMS con más cuota de mercado ) ?

- Te preocupa la repercusión en rendimiento al implantar medidas seguridad, aquí te resumimos todas las opciones:

Primero, una visión del mercado

% Mercado CMS

% CMS Vulnerados

Mientras el claro líder es WordPress, es un hecho irrefutable cuando casi el 36% de todas WEBs tienen un motor WordPress (63,2 % de CMS ), el porcentaje de Joomla en el mercado global ( total de todas las webs ) es del 2.4%

Si nos fijamos en el % de CMS vulnerados, vemos que actualmente el 94% de ellos pertenecen a motores WordPress ( esto no quiere decir que el WordPress sea inseguro, más bien que sus usuarios no han empleado las medidas de seguridad apropiadas para mantenerlos limpios, también es cierto que los crackers investigan más las vulnerabilidades cuanto mayor % penetración tiene un producto en el mercado ), por su parte lo que habla muy bien del core de Joomla es que solo el 2.5% de los CMS vulnerados tienen su motor.

Todos estos datos están actualizados a *29 de abril del 2020*, este escenario se puede considerar cuando menos preocupante, para mantener a salvo de curiosos nuestros CMS sin dañar las prestaciones y el SEO, tenemos que implantar una serie de medias que las podemos diferenciar en 3 tipos:

Online ( las que podamos realizar en nuestra máquina , suponiendo que disponemos de un servidor, cloud o vps propio )

Offline ( las medidas que disponemos entre nuestra página y los usuarios )

PERSONALES ( las medidas de seguridad personales mínimas que debemos asumir, cuando nos conectemos a nuestos CMS )

Wordpress

Online

- Fuentes oficiales, nunca instales nada en tu web de repositorios no oficiales.

- Certificado SSL.

- Mantén actualizado tu WordPress y tus plugin.

- Instala un plugin de seguridad.

- Oculta los datos de tus WordPress, oculta la versión de WordPress.

- Cambia el prefijo por defecto de la base de datos.

- Agrega cabeceras para proteger tus archivos.

- Mantén control de tus usuarios y sus privilegios.

- Limita el uso de plugin y temas, si los desístalas comprueba que se han borrado los ficheros y las tablas de la base de datos.

- Nunca tengas un usuario con nombre admin y con privilegios de superusuario, cambia el nombre y usa una contraseña muy segura.

- Cambia la ruta de acceso a la parte administrativa, protege si te permite tu actividad, el archivo wp-login.php.

- Doble factor de autentificación.

- Instala un firewall activo en la misma carpeta del WordPress, independientemente que tengas un plugin de seguridad.

- Controla los privilegios en tu MySQL, accesos externos limitados por IP.

- Si tu proveedor de Hosting, no dispone de NIDS ( IDS de red ) , lo más aconsejable es que te instales un HIDS ( IDS de Host ) en tu servidor o VPS, siempre que tu servidor tenga capacidad para que tu rendimiento no se resienta.

Joomla

Online

- Fuentes oficiales, nunca instales nada en tu web de repositorios no oficiales.

- Certificado SSL.

- Mantén actualizado tu Joomla y sus módulos, plugin y componentes.

- Instala un componente de seguridad y/o plugin.

- Cambia el prefijo por defecto de la base de datos.

- Agrega cabeceras para proteger tus archivos.

- Mantén control de tus usuarios y sus privilegios.

- Limita el uso de plugin , módulos, componentes temas, si los desístalas comprueba que se han borrado los ficheros y las tablas de la base de datos.

- Nunca tengas un usuario con nombre admin y con privilegios de superusuario, cambia el nombre y usa una contraseña muy segura.

- Cambia la ruta de acceso a la parte administrativa.

- Doble factor de autentificación.

- Cambia a una zona de tu hosting no publica el archivo configuration.php.

- Instala un firewall activo en la misma carpeta del Joomla, independientemente que tengas una extensión de seguridad-

- Controla los privilegios en tu MySQL, accesos externos limitados por IP.

- Si tu proveedor de Hosting, no dispone de NIDS ( IDS de red ) , lo más aconsejable es que te instales un HIDS ( IDS de Host ) en tu servidor o VPS, siempre que tu servidor tenga capacidad para que tu rendimiento no se resienta.

Offline

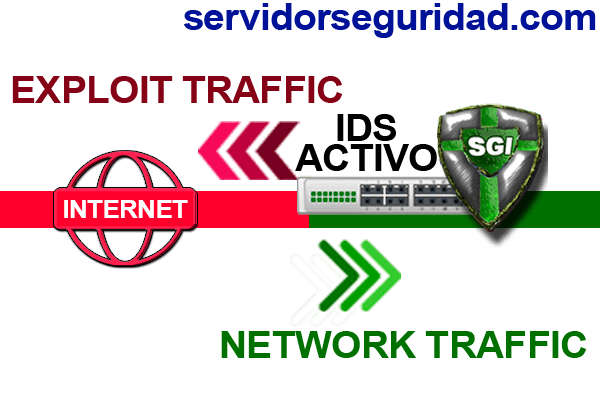

- (N) IDS, hoy en día, es un recurso imprescindible para la seguridad de nuestro entorno web.

- Firewall de red.

- NAT, nos permite filtrar tráfico valido hacia nuestro servidor.

- CDN

Personales

Cuando conectamos a nuestra página web, zonas administrativas, por ftp, con permisos de superusuario, tenemos que tener cuidado del entorno con el que trabajamos...

- Redes Wifi, tener cuidado de no usar redes wifi gratuitas, no tener activado en nuestra wifi el wps, no compartir nuestra wifi con terceros desconocidos

- Antivirus con firmas actualizadas

- No utilizar proxys anónimos...

- Software de fuentes oficiales y actualizado

Un IDS es una herramienta de seguridad que intenta detectar los intentos de comprometer la integridad o busqueda de vulnerabilidades dentro de un sistema o una red

Un IDS puede ser activo o pasivo:

- Pasivos Nos otorgan capacidad de prevención y de alerta anticipada ante cualquier actividad sospechosa.

- Activos Generan ciertos tipos de respuesta sobre el sistema atacante o fuente de ataque como cerrar la conexión.

En resumen IDS: aumentan la seguridad de nuestro sistema, vigilan el tráfico de nuestra red, examinan los paquetes analizándolos en busca de datos sospechosos y detectan las primeras fases de cualquier ataque como pueden ser el análisis de nuestra red, barrido de puertos, etc.

Ambito ( Puede ser Local , HIDS (Host IDS, local en una máquina ) o NIDS (Net IDS , dentro de un tipo de red definida ):

- HIDS.- Protege un único servidor o dispositivo. Por lo que puede ser instalado en un servidor web, por ejemplo.

- NIDS.- Protege una red. Actúan sobre una red capturando y analizando paquetes de red, es decir, son sniffers del tráfico de red. Luego analizan los paquetes capturados, buscando patrones que supongan algún tipo de ataque.

Los IDS , se basan en reglas ( buscan patrones previamente definidos ) , con actualizaciones constantes.

Si como nosotros su elección para su IDS es SNORT, implementará un lenguaje de creación de reglas flexibles, potente y sencillo.

Incorpora cientos de filtros o reglas para backdoor, ddos, finger, ftp, ataques web, CGI, escaneos Nmap….

- Son servidores, en diferentes puntos geográficos.

- Cada servidor almacena una copia de los recursos estáticos de nuestra web, como por ejemplo imágenes.

- Entrega al usuario desde el servidor más cercano, todos recursos estáticos.

En definitiva, descargan de trabajo a nuestro servidor, y aumentan las prestaciones si necesitamos internacionalizar nuestras web, porque los elementos estáticos serán entregados desde el punto más cercano al usuario.

Ademas de estas funciones son un elemento de seguridad extra,

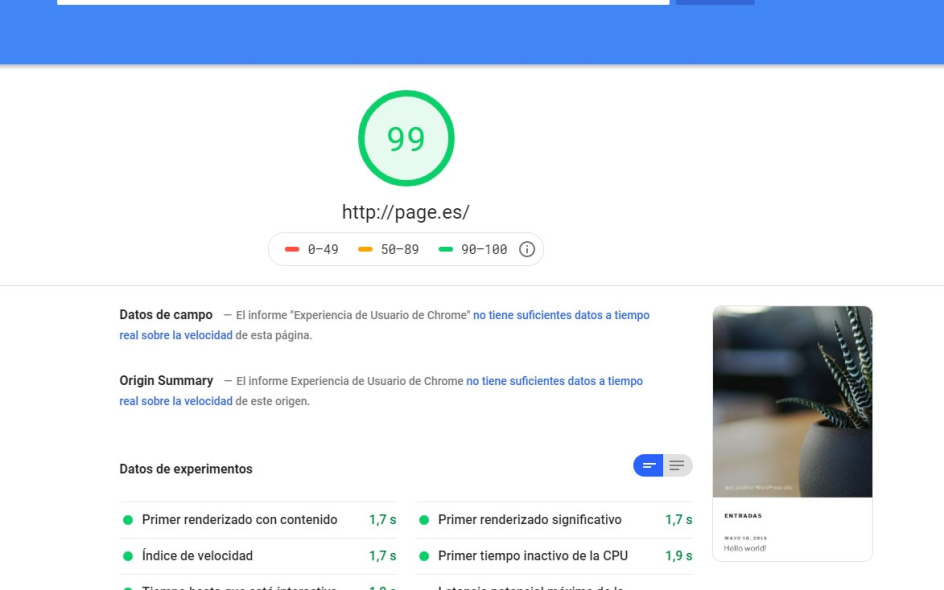

Para las primeras pruebas hemos instalado 2 WordPress y 2 Joomla, empezemos por Wordpress, con un plugin de seguridad , y con un plugin de cache ( misma configuración y versiones ), primero pensamos en testear con un IDS en el propio servidor , pero la configuración sobre el mismo servidor, nos resulto bastante complicada, por lo que hemos decidido aplazarlo para próximas actualizaciones, finalemente en Francia no implementamos el IDS ( la primera y mas importante capa de seguridad y filtrado de tráfico hacia nuestra web ), para las siguientes capas , instalamos un FIREWALL ACTIVO, un aplicativo sin vinculación a los CMS, instalado sobre una carpeta independiente, es un producto de alta eficiencia y muy recomendable ( nosotros lo instalamos para mayoria de clientes y proyectos ), por ejemplo verifica la integridad de los ficheros del cms , sin ser un plugin del mismo (WordPress), previene la mayoria de los ataques, y asi se eleva como nuestra segunda capa en el nivel de seguridad, ya en el propio Wordpress instalamos un plugin de seguridad ( resultando ser la tercera capa de seguridad ), ahora vamos a valorar la repercusión de dichas capas con el rendimiento.

- Plugin de cache

- Plugin de firewall

- Firewall externo Activo

- (H) IDS ( Desactivado, baja mucho el rendimiento )

- Dominio web usado : www.PAGE.es

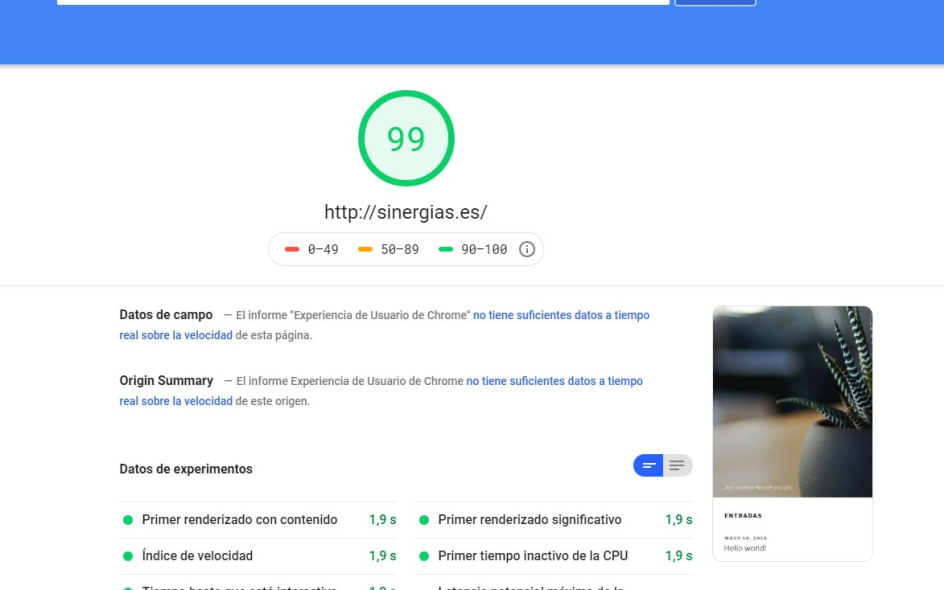

caracteristicas del entorno en este wordpress , dispone de un (N) IDS, con lo que consigue filtrar el tráfico con la una capa de seguridad extra y sin duda la más importante, sorprendentemente el rendimiento es casi similar :

- Plugin de cache

- Plugin de firewall

- Firewall externo Activo

- (N) IDS ( Activado ) , Servidor Seguridad PYME y fibra (2)

- Dominio web usado : www.SINERGIAS.es

Las conclusiones son claras, primero el nivel de seguridad que da la capa del IDS, se va a hacer tan fundamental para servicios WEB o servicios en zonas DMZ ( desmitalizarada ), por el nivel de seguridad extra que nos otorga, como lo es actualmente, en las redes privadas empresariales o de pymes, aunque lo verdaderamente sorprendente, es que se obtengan similares prestaciones al incluir esta capa de seguridad sobre este tipo de servicios ( WEB, CORREO... ). Un aplicativo de FIREWALL ACTIVO, por encima del Wordpress, se comporta fenomenal sin perder casi rendimiento, otorgando a nuestro entorno, otra capa de seguridad importante, sobre todo porque aunque a nivel de funcionalidades sea parecido al plugin de seguridad de WordPress, el hecho de situarlo fuera de su core y por encima de este, hace que su presencia sea poco previsible e importante, para finalizar no podemos desechar la capa de seguridad dentro del mismo WordPress con un plugin diseñado a tal efecto. Sobre todo cuando observamos que implantando las 3 capas de seguridad, el rendimiento no se resiente, es obvio que es la configuración más optima y recomendable.

Para concluir aquí podemos ver unos pocos registros del (N) IDS, que tenemos activo en Madrid, podeis testear sobre el dominio web, sinergias.es, donde esta activo, como la primera capa de seguridad y más importante, lo que nos puede ayudar a entender como funciona y como actua filtrando el tráfico.

Date: May 4 23:57:17

Name: ET SCAN Suspicious inbound to MSSQL port 1433

Priority: 2

Type: Potentially Bad Traffic

IP Info: 190.121.6.66 -> 212.81.180.173

SID: 2010935

Refs:

Date: May 4 23:58:58

Name: ET DROP Dshield Block Listed Source group 1

Priority: 2

Type: Misc Attack

IP Info: 89.248.174.216 -> 212.81.180.170

SID: 2402001

Refs:

Date: May 4 23:57:35

Name: ET DROP Dshield Block Listed Source group 1

Priority: 2

Type: Misc Attack

IP Info: 89.248.168.218 -> 212.81.180.161

SID: 2402000

Refs:

Date: May 4 23:57:46

Name: n/a

Priority: 2

Type: Misc Attack

IP Info: 87.251.74.252 -> 212.81.180.163

SID: 2403450

Refs:

Date: May 4 23:57:53

Name: ET COMPROMISED Known Compromised or Hostile Host Traffic TCP group 29

Priority: 2

Type: Misc Attack

IP Info: 93.174.93.143 -> 212.81.180.173

SID: 2500056

Refs:

Date: May 5 00:15:24

Name: ET SCAN MS Terminal Server Traffic on Non-standard Port

Priority: 2

Type: Attempted Information Leak

IP Info: 185.202.2.147 -> 212.81.180.169

SID: 2023753

Refs:

Date: May 5 00:15:24

Name: ET SCAN LibSSH Based Frequent SSH Connections Likely BruteForce Attack

Priority: 1

Type: Attempted Administrator Privilege Gain

IP Info: 163.172.26.42 -> 212.81.180.173

SID: 2006546

Refs:

Date: May 5 04:54:07

Name: ET SCAN MYSQL 4.1 brute force root login attempt

Priority: 3

Type: Generic Protocol Command Decode

IP Info: 180.96.63.13 -> 212.81.180.176

SID: 2002842

Refs:

Date: May 5 04:54:09

Name: ET SCAN Multiple MySQL Login Failures Possible Brute Force Attempt

Priority: 2

Type: Attempted Information Leak

IP Info: 212.81.180.176 -> 180.96.63.13

SID: 2010494

Refs:

Los entornos de pruebas, WordPress y un Joomla en base a :

2 DATACENTER:

IWILL ( San Sebastian de los Reyes ) , lo usamos para los servidores de clientes, específicamente web, correo, erp, servidores seguridad, recursos de red, dispone de varios servidores de seguridad con NIDS para todos los servicios por defecto., sobre dos soluciones de fibra diferentes

(1) Fibra oscura y servidores de seguridad serie DATACENTER

(2) PACK FIBRA PYME con respaldo 4G, 32 IP públicas y servidor de serguridad Pyme, nosotros la usamos como backup de nuestra Fibra (1), pero se puede activar en ciertos casos, como este para hacer pruebas sobre ella, por el contrario ( varios de nuestros clientes dan servicios, sobre esta solución, desde sus instalaciones con servidores web, correos , ERP y otros aplicativos), esta solución se esta comercializando junto a un Asesor de Seguridad ( Fibra + Respaldo 4G + 32 Ips + Servidor Seguridad Pyme + Asesor Seguridad por 499 €/mes, actualmente en propomocion y con un precio 199 € /mes :) )

OVH ( Francia ) , lo usamos para dar a los clientes soluciones de streaming y servicios de backup.

Caracteristicas del Hardware

Un VPS con:

4 vcores

12 Gb de RAM

Disco SSD

Herramientas de medición:

PageSpeed Insights

GTmetrix

Los wordpress tienen un plugin de seguridad y un plugin de aceleración.

Los Joomla tiene un componente de seguridad y un plugin de aceleración.

El PHP será la version 7.0.33 con cache memcache para joomla y opcache para wordpress ** sobre PHP ( aunque solemos instalar siempre el PHP7.2.5 , memcache, opcache optimizado, creemos que para simular el mercado era mejor configurar una opcion más modesta, para estos test)

El programa de firewall activo, se activara y desactivara para ver su repercusion.

(N) IDS en IWILL.es con Servidores Seguridad modelo DATACENTER sobre fibra (1) y Servidores Seguridad PYME sobre configuración de fibra (2).

TEST Ping de redes

----------- Pines a google.es , google.fr y google.de ----------

MADRID--- ( IWILL.es CPD (2) )

64 bytes from mad07s09-in-f3.1e100.net (172.217.17.3): icmp_seq=2 ttl=55 time=3.32 ms

64 bytes from mad07s09-in-f3.1e100.net (172.217.17.3): icmp_seq=1 ttl=55 time=3.09 ms

64 bytes from arn02s06-in-f163.1e100.net (216.58.201.163): icmp_seq=2 ttl=55 time=2.84 ms

FRANCIA

64 bytes from par21s04-in-f163.1e100.net (216.58.213.163): icmp_seq=4 ttl=53 time=4.61 ms

64 bytes from par21s03-in-f3.1e100.net (216.58.213.131): icmp_seq=3 ttl=53 time=4.76 ms

64 bytes from par10s34-in-f3.1e100.net (216.58.206.227): icmp_seq=3 ttl=53 time=4.78 ms